1) realice un cuadro comparativo entre el

mantenimiento preventivo y el correctivo. Muestre además las ventajas y

desventajas

|

|

Mantenimiento preventivo |

Mantenimiento correctivo |

|

|

-

Este mantenimiento como lo dice su nombre, es para prevenir que en el

sistema, computador no hallan fallas o no se presenten esas fallas. |

-se

puede decir que este mantenimiento se realiza o se lleva a cabo cuando la

falla ya se presentó. También es para corregir

o sustituir algún componente del hardware y software. |

|

Ventajas |

- Una

de las ventajas más importantes es que con este mantenimiento alargamos la

vida útil de nuestro pc. - reducción

importante del riesgo por fallas o fugas. -

reduce mucho la probabilidad de paros imprevistos. |

-

mayor duración tanto de los equipos como de las instalación -

reducimos mucho en los costos de reparaciones |

|

desventajas |

-

es un poco difícil determinar a simple vista cuales son las piezas del

computador o pc que tiene fallas. |

-

es imposible o no se puede lograr decir con seguridad cuanto se demora el

procedimiento o mantenimiento. -

fallas al momento de la ejecución, ocasionando que este sea más tardado. |

2) para qué sirve la

bios del computador

La BIOS del

computador en palabras más sencillas, es la que se encarga de funciones a muy

bajo nivel en el PC, entre ellas tenemos la secuencia de arranque (en qué unidad

de almacenamiento está él o nuestro sistema operativo y cómo arrancar desde él)

o cómo hacer que el teclado nos funcione. También sirve para saber y configurar

componentes que estan en el hardware como los discos duros, dispositivos de

almacenamiento externo, el procesador o la memoria RAM, y además desde la BIOS

también podemos modificar, por ejemplo los parámetros de funcionamiento del

procesador para desactivar núcleos, activar y desactivar HyperThreading / SMT,

o actualizar su velocidad para hacer Overclock o Underclock.

3) escriba el nombre de tres fabricantes de bios y cuál es el proceso para ingresar a ellas.

Fabricantes de bios:

IBM

Dell

Gateway

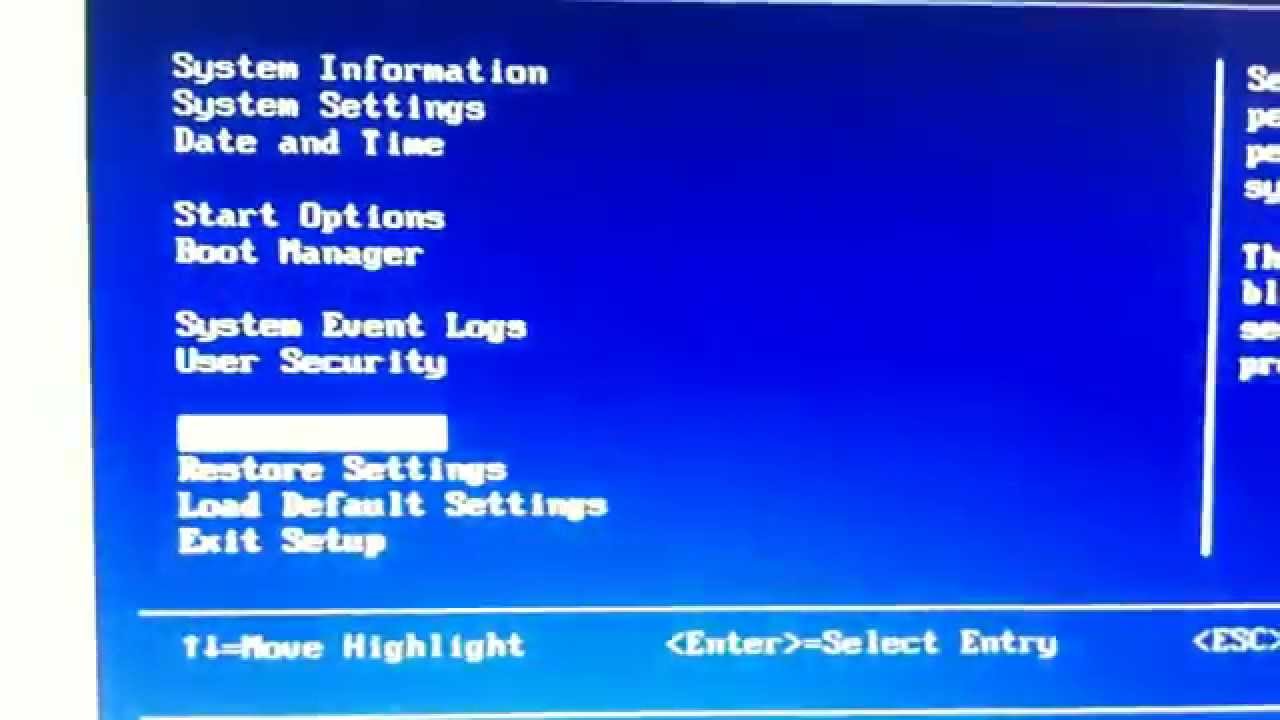

- IBM – para ingresar a esta

realizamos los siguientes pasos:

Paso 1: Apaga tu IBM ThinkPad.

Paso 2: Enciende tu IBM ThinkPad.

Paso 3: Pulsa las teclas

"Ctrl" - "Alt" - "Ins" cuando el cursor aparezca

en la esquina superior derecha de la pantalla.

Paso 4: Repite los pasos 1 y 2 y

luego mantén pulsada la tecla "F1" mientras enciendes el portátil si

el paso 3 no funciona.

Paso 5: Repite los pasos 1 y 2 y, a continuación, presiona la tecla "Ctrl" - "ALT" - "F11" cuando aparezca el cursor en la esquina superior derecha de la pantalla si el paso 4 no funciona.

- Dell – los pasos para ingresar

a esta son los siguientes:

Paso 1: Enciende la computadora

presionando el botón de encendido. Si el equipo ya está encendido, reinícialo

haciendo clic en "Inicio" y seleccionando "Apagar equipo".

Selecciona "Reiniciar" desde la ventana que aparece.

Paso 2: Mantén presionado

"F2" en tu teclado cuando el logo de Dell aparezca sobre la pantalla.

La computadora ingresará al programa de configuración del sistema para mostrar

la información almacenada en el BIOS.

Si aparece el logo de Windows,

esto indica que no presionaste la tecla "F2" a tiempo para ingresar

al programa de configuración del sistema. Espera que la computadora finalice la

carga del sistema operativo y reinicia el equipo para volver a intentar el

procedimiento.

Paso 3: Realiza cualquier cambio

que desees en el programa de configuración del sistema, luego presiona

"F10" para guardar los cambios y salir del programa. La computadora

se iniciará con normalidad.

- Gateway – los pasos para

ingresar a esta son los siguientes:

Paso 1: Encienda su computadora

Gateway, o reiniciar el ordenador si ya ha arrancado en Windows.

Paso 2: Pulse la tecla

"F1" o "F2" inmediatamente cuando el ordenador empieza a

arrancar. Continúe pulsando la tecla cada segundo hasta que se abra la BIOS o

el ordenador arranca en Windows. Si el PC se inicia Windows, repita el proceso

con la otra llave "F".

Paso 3: Hacer los cambios

necesarios dentro de la BIOS y seleccionar "Salida guardar cambios" o

"salida de descartar" si no desea guardarlas.

4) que funciones

puedo modificar en la bios del computador

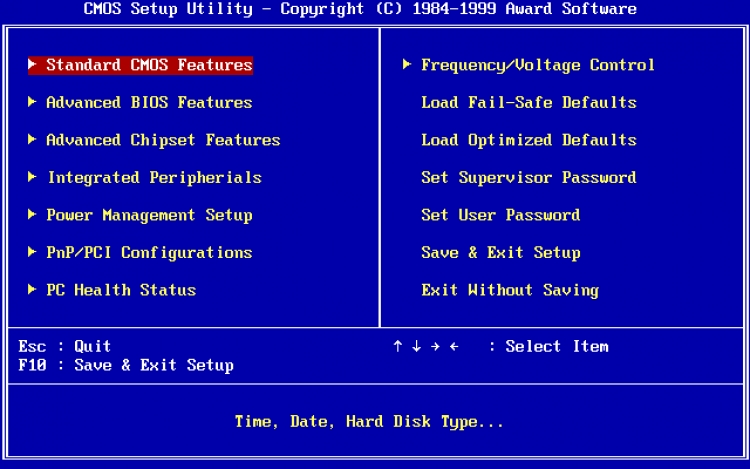

Las funciones que

podemos modificar de nuestro pc son las siguientes:

- Cambiar el orden de

la secuencia de arranque.

- Cargar los ajustes

de fábrica.

- Actualizar la BIOS.

- Crear / cambiar /

desactivar la contraseña de acceso.

- Cambiar la fecha y

la hora del equipo.

- Cambiar los ajustes

de las unidades de almacenamiento.

- Cambiar los ajustes

de las unidades ópticas / disco.

- Ver la cantidad de

memoria instalada en el sistema.

- Activar o desactivar el logo del fabricante

de la placa base en el arranque.

- Activar o desactivar el POST (Power On Self

Test).

- Activar o

desactivar la caché interna del procesador.

- Cambiar las

opciones y el comportamiento del procesador.

- Activar o

desactivar IEE1394.

- Activar o

desactivar la tarjeta de sonido integrada en la placa.

- Activar o

desactivar los puertos RS232/LPT.

- Activar o

desactivar ACPI.

- Cambiar el

comportamiento del botón de encendido del PC.

- Cambiar las

opciones de arranque.

- Activar o

desactivar varios monitores en el arranque.

- Cambiar el

comportamiento de los ventiladores PWM.

- Monitorizar las

temperaturas del PC.

5) hable de cada uno

de los siguientes virus según la categoría y de tres ejemplos de cada uno

- macros: se adjuntan

a los programas fuente de los usuarios y a las macros utilizadas por

procesadores de palabras y hojas de cálculo.

Natas y miguel ángel

- gusanos: son programas que se reproducen asi mismos y no requieren de un anfitrión, ya que se arrastran por todo el sistema sin necesidad de un programa que los transporte. Los gusanos se cargan en la memoria y se posicionan en una determinada posición, luego se copian en otro lugar y se borran del lugar en el que estaban y asi sucesivamente; esto hace que queden borrados los programas con la información que queda a su paso por la memoria lo que causa problemas de operación o pérdida de datos.

- troyanos: son

aquellos que se introducen al sistema bajo una apariencia totalmente diferente

a la de su objetivo final, esto es que se presentan como información pérdida o

basura sin ningún sentido pero al cabo de algún tiempo y esperando la

indicación programada despiertan y empiezan a ejecutarse y a mostrar sus

verdaderas intenciones.

![Qué es un troyano, cómo funciona, quién lo crea? [infografía] » MuySeguridad. Seguridad informática.](https://www.muyseguridad.net/wp-content/uploads/2012/10/Panda-Troyanos-3.jpg)

- bombas de tiempo:

son los programas ocultos en la memoria del sistema o en los discos o en los

archivos de programas contivos como exe en espera de una fecha o una hora

determinadas para explotar. Algunos de estos virus no son destructivos y solo

exhiben mensajes en la pantalla al llegar el momento de la explosión.

- malware: es un

programa malo el cual realiza acciones dañinas

en un sistema informático de forma intencionada y sin el conocimiento del

usuario o persona que tiene el computador.

- adware: un adware

es cualquier programa que automáticamente muestra u ofrece publicidad que no

esperamos o engañosa, ya sea incrustada en una página web mediante gráficos,

carteles, ventanas flotantes, o durante la instalación de algún programa al

usuario, con el fin de generar provecho a sus autores.

- spyware: éste virus

es un programa malicioso espía. El cual trata de un malware, un tipo de

software utilizado para recopilar información de un ordenador o dispositivo

informático y transmitir la información a una entidad externa sin el permiso

del dueño del ordenador.

6) Mapa conceptual

sobre virus y antivirus

7) Tres tipos de

daños que puede ocasionar un virus.

En general los daños

que pueden causar ocasionar los virus en el dispositivo es que se detenga,

altere su comportamiento, comportamiento erróneo de

la pantalla, despliegue de mensajes, desorden en los datos del disco, aumento

del tamaño de los archivos ejecutables o reducción de la memoria total.

Para realizar la siguiente clasificación se ha tenido en cuenta que el

daño es una acción de la computadora, no deseada por el usuario:

·

Daño

Implícito: es el conjunto de todas las acciones dañinas para el sistema

que el virus realiza para asegurar su accionar y propagación. Aquí se debe

considerar el entorno en el que se desenvuelve el virus ya que el consumo de

ciclos de reloj en un medio delicado (como un aparato biomédico) puede causar

un gran daño.

·

Daño

Explícito: es el que produce la rutina de daño del virus.

8) Hable de cada una

de las clasificaciones de los antivirus.

Antivirus preventores: estos antivirus se caracterizan por

avisar cuando algo está afectando el dispositivo, por lo general se encuentran

en la memoria monitoreando los movimientos de esta.

Antivirus identificadores: como su nombre lo dice este tipo de

antivirus se caracterizan por identificar y rastrear programas infecciosos que

puedan alterar el sistema del dispositivo.

Antivirus descontaminadores: son similares a los identificadores,

pero se diferencian en que este tipo de antivirus se encargan de descontaminar

el sistema que está atrapado en una red de programas infecciosos a través de la

eliminación de esta red maligna. Para que el sistema vuelva a estar como en un

principio.

9) Hable del procedimiento que se debe realizar en el mantenimiento del computador cada 15 días y cada 6 meses.

El mantenimiento que

se realiza cada 15 días es un tipo de mantenimiento de limpieza por decir asi,

ya que, cada 15 días debemos limpiar el polvo tanto por dentro y por fuera, teniendo

en cuenta las partes más pequeñas del gabinete del computador, este

mantenimiento se puede realizar con un pincel, un cepillo, un secador y trapito

seco.

El que se realiza cada seis meses

10) ¿cuál es el

proceso para realizar un mantenimiento a la fuente de poder?

Para realizar el

mantenimiento a la fuente de poder necesitamos los siguientes materiales:

Destornillador

Secador

Una brocha o pincel.

Primero que todo

debemos sacar la fuente de poder del gabinete, después de haberla sacado del

gabinete procedemos con el destornillador a abrir la fuente de poder, con la

brocha o el pincel procedemos a limpiar con cuidado para no dañar algún cable o

pieza pequeña, después de haber removido por completo todo el polvo pasamos a

utilizar el secador para limpiar a aquella partes que no alcanza el pincel a llegar, después de

haberla limpiado procedemos a ensamblarlo en el gabinete y asi damos por

terminado el mantenimiento de la fuente de poder.